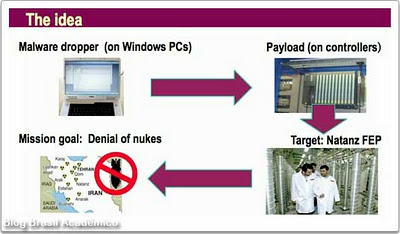

Decifrando o Stuxnet, uma arma cibernética do século XXI - Ralph Langner* mostra como os vermes de computador do século XXI podem se tornar armas de destruição em massa. A ideia por trás do verme de computador Stuxnet é realmente bem simples. Não queremos que o Irã consiga a Bomba. O maior recurso para desenvolver armas nucleares é a instalação de enriquecimento de urânio de Natanz.

Decifrando o Stuxnet, uma arma cibernética do século XXI - Ralph Langner* mostra como os vermes de computador do século XXI podem se tornar armas de destruição em massa. A ideia por trás do verme de computador Stuxnet é realmente bem simples. Não queremos que o Irã consiga a Bomba. O maior recurso para desenvolver armas nucleares é a instalação de enriquecimento de urânio de Natanz.

As caixas cinzentas que vocês vêem, são sistemas de controle em tempo real. Daí que, se conseguirmos atrapalhar esses sistemas que controlam velocidades de acionadores e válvulas, podemos realmente causar um monte de problemas com a centrífuga. As caixas cinzentas não rodam software Windows, são uma tecnologia completamente diferente. Mas se conseguirmos colocar um bom virus de Windows num notebook que é usado por um engenheiro de máquinas para configurar essa caixa cinzenta, então estaremos em ação. E essa é a trama por trás do Stuxnet.

Então começamos com um inoculador do Windows. A carga entra na caixa cinzenta, danifica a centrífuga, e o programa nuclear iraniano é retardado - missão cumprida. É fácil, hem?

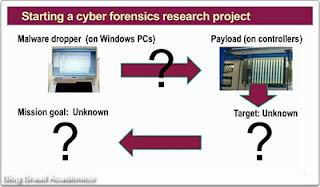

Quero contar a vocês como descobrimos isso. Quando começamos nossa pesquisa sobre o Stuxnet há seis meses, nâo se tinha nehum conhecimento do que poderia ser o propósito dessa coisa. A única coisa que se sabia é muito, muito complexo na parte do Windows, a parte do inoculador, usava vulnerabilidades de dias de zeros múltiplos. E parecia que ele queria fazer alguma coisa com essas caixas cinzentas, esses sistemas de controle em tempo real. Então isso atraiu nossa atenção, e começamos um projeto no laboratório em que infectamos nosso ambiente com Stuxnet e verificamos essa coisa. E então algumas coisas muito engraçadas aconteceram.

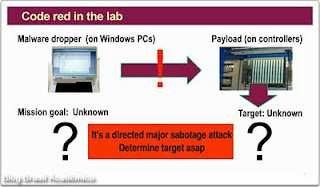

O Stuxnet se comportava como um rato de laboratório que não gostava do nosso queijo - cheirava mas não queria comer. Não fazia sentido para mim. E depois de experimentarmos com diferentes sabores de queijo, percebi, bem, isso é um ataque dirigido. É completamente dirigido. O inoculador está espreitando ativamente na caixa cinzenta se uma configuração específica é encontrada, e até se o verdadeiro programa que ele está tentando infectar está efetivamente rodando naquele alvo. E se esse não é o caso, o Stuxnet não faz nada.

Então isso realmente chamou minha atenção, e começamos a trabalhar nisso quase o tempo todo, porque eu pensava, bem, nós não sabemos qual é o alvo. Poderia ser, digamos por exemplo, uma usina elétrica dos EUA, ou uma indústria química na Alemanha. Então era importante descobrir depressa qual era o alvo. Portanto nós extraimos e descompilamos o código de ataque, e descobrimos que ele estava estruturado em duas bombas digitais -- uma menor e outra maior.

E vimos também que elas eram projetadas muito profissionalmente por pessoas que obviamente tinham toda a informação interna. Eles conheciam todos os bits e bytes que eles pretendiam atacar. Eles provavelmente sabiam até o número do sapato do operador. Então eles sabiam tudo.

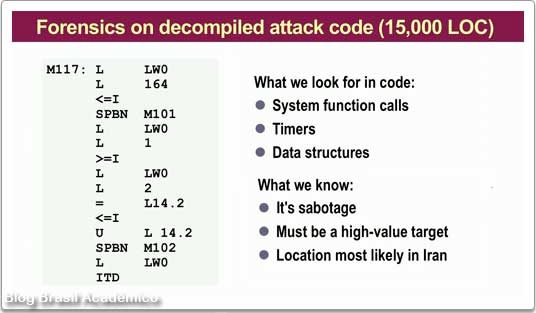

E se vocês ficaram sabendo que o inoculador do Stuxnet é complexo e de alta tecnologia, então fiquem sabendo uma coisa a carga é ciência de foguete. Está bem acima de tudo que jamais vimos anteriormente. Aqui vocês veem uma amostra do próprio código de ataque. Estamos falando de - cerca de 15.000 linhas de código. Tem o jeito da velha linguagem assembler.

E quero contar a vocês como conseguimos entender esse código. Então, o que procuramos inicialmente foram as chamadas a funções do sistema, porque sabemos o que elas fazem.

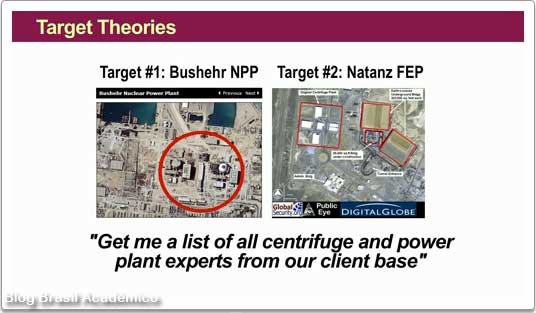

E depois procuramos temporizadores e estruturas de dados tentando relacioná-las ao mundo real -- a alvos potenciais do mundo real. Daí precisávamos teorias sobre os alvos que pudéssemos provar ou descartar. Para conseguirmos teorias sobre os alvos, lembramos que se trata definitivamente de sabotagem pesada, precisa ser um alvo de grande valor, e ele tem a maior probabilidade de localizar-se no Irã, poque é onde a maioria das infestações foram relatadas. Daí a gente não encontra muitos milhares de alvos nessa área. Isso basicamente se concentra na instalação nuclear de Bushehr e à instalação de enriquecimento de Natanz.

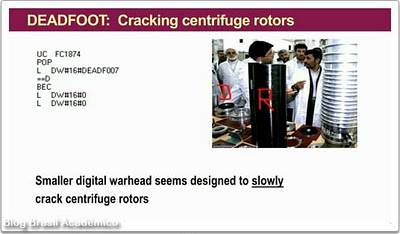

Então eu disse ao meu assistente, "Me arranje uma lista de todos os peritos em centrífugas e usinas elétricas de nossa base de clientes." E telefonei a eles e sondei os cérebros deles numa tentativa de comparar o conhecimento deles com o que encontramos no código e nos dados. E isso funcionou muito bem. Asssim conseguimos associar o pequeno míssil digital com o controle do rotor. O rotor é aquela parte móvel da centrífuga, aquele objeto preto que vocês estão vendo.

E se a gente manipula a velocidade do rotor, a gente realmente consegue quebrar o rotor e eventualmente fazer a centrífuga explodir. O que também vimos é que o objetivo do ataque era realmente fazer isso lentamente e assustadoramente - numa óbvia tentativa de enlouquecer os engenheiros de manutenção, para que eles não fossem capazes de perceber isso rapidamente.

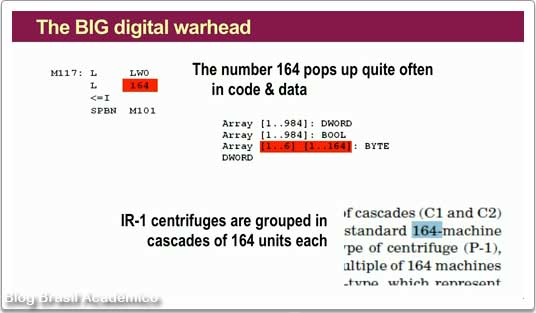

A grande bomba digital - tivemos uma visão disso observando detalhadamente os dados e estruturas de dados. Assim, por exemplo, o número 164 realmente se destaca naquele código; não dá pra ignorar isso.

Comecei a pesquisar na literatura científica como essas centrífugas são construídas de fato em Natanz e descobri que elas são estruturadas no que se chama de cascata, e cada cascata comporta 164 centrífugas. Então isso fazia sentido, era uma correspondência.

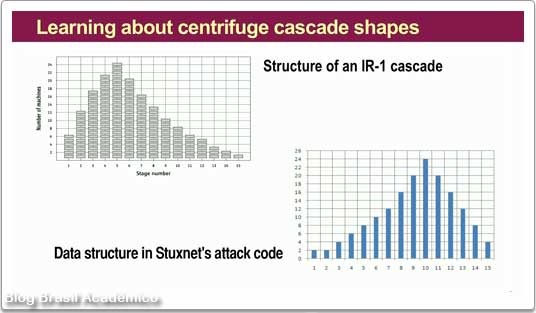

E ficou ainda melhor. Essas centrífugas no Irã são subdivididas em 15, que são chamados de estágios. E imaginem o que encontramos no código de ataque? Uma estrutura quase idêntica. Assim, novamente, essa era uma correspondência realmente boa. E isso nos deu uma confiança muito boa em relação ao que estávamos investigando. Agora não me interpretem mal, isso não foi assim. Esses resultados foram obtidos mediante várias semanas de trabalho estafante. E várias vezes nos encontramos num beco sem saída e precisamos nos recuperar.

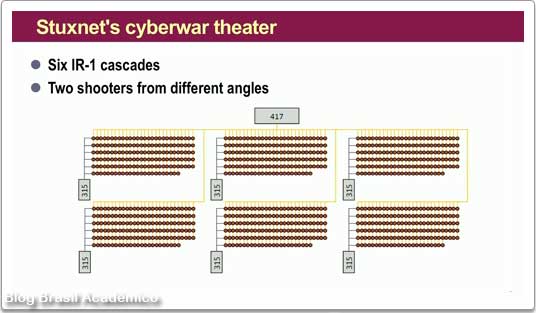

De qualquer modo, assim nos demos conta de que ambas as bombas digitais tinham como alvo um único e mesmo alvo, mas de ângulos diferentes. A bomba pequena pegava uma cascata, e acelerava os rotores e os retardava, e a bomba grande se dirigia a seis cascatas e manipulava válvulas.

Assim, de modo geral, temos bastante segurança de que efetivamente determinamos qual é o alvo. É Natanz, e apenas Natanz. Assim não precisamos nos preocupar que outros alvos possam ser atingidos pelo Stuxnet.

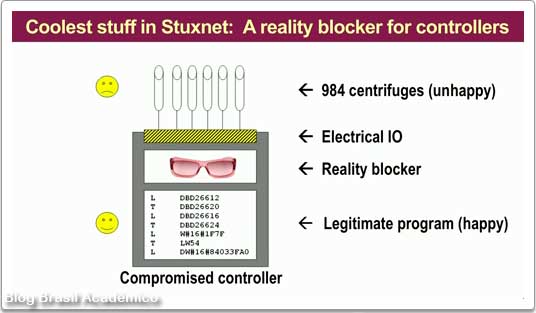

Aqui estão algumas coisas muito espertas que vimos -- que realmente me deixaram assombrado. Aqui embaixo está a caixa cinzenta, e em cima vocês vêem as centrífugas. Então, o que essa coisa faz é interceptar os valores das entradas dos sensores -- assim, por exemplo, dos sensores de pressão e sensores de vibração -- e ela abastece o código legítimo, que ainda está rodando durante o ataque, com dados de entrada falsos. E o fato é que esses dados de entrada falsos estão realmente pre-gravados pelo Stuxnet. Assim é exatamente como naqueles filmes de Hollywood nos quais, durante o assalto, a câmera de observação é alimentada com vídeo pregravado. Esperto, hem?

Aqui a idéia obviamente é não apenas tapear os operadores da sala de controle. Isso na verdade é muito mais perigoso e agressivo. A idéia é contornar um sistema de segurança digital. Precisamos sistemas digitais de segurança onde um operador humano não seria capaz de agir suficientemente rápido. Assim, por exemplo, numa usina elétrica, quando nossa grande turbina a vapor pega velocidade demais, precisamos abrir válvulas de alívio em um milissegundo. Obviamente, isso não pode ser feito por um operador humano. Então é aí que precisamos sistemas de segurança digitais. E quando eles são danificados, então coisas realmente ruins podem acontecer. Nossa usina pode explodir. E nem nossos operadores nem nosso sistema de segurança notariam isso. Isso é assustador.

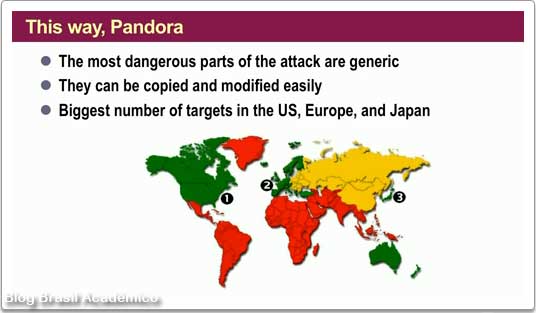

Mas fica ainda pior. E isso é muito importante, o que vou dizer. Pensem nisto. Este ataque é genérico. Ele não tem nada a ver, especificamente, com centrífugas, com enriquecimento de urânio. Portanto isso funcionaria muito bem, por exemplo, numa usina elétrica ou numa fábrica de automóveis. Isso é genérico. E você não precisa -- como um atacante - você não precisa entregar esse carregamento através de um pen-drive, como vimos no caso do Stuxnet. A gente pode usar a tecnologia convencional dos vermes de computador para disseminar. É só espalhar o máximo possível. E se a gente faz isso, o que a gente acaba conseguindo é uma arma cibernética de destruição em massa. Essa é a consequência que precisamos enfrentar. Assim, infelizmente, o maior número de alvos para ataques assim não estão no Oriente Médio. Eles estão nos Estados Unidos, na Europa e no Japão.

Assim todas as áreas verdes, esses são os ambientes ricos em alvos. Precisamos enfrentar as consequências, e é bom começarmos a nos preparar agora mesmo.

Obrigado.

(Aplausos)

Chris Anderson: Tenho uma pergunta. Ralph, foi muito comentado que as pessoas supõem que o Mossad é a principal entidade por trás disso. Essa é a sua opinião?

Ralph Langner: OK, você quer mesmo ouvir isso? Sim. Ok. Minha opinião é que o Mossad está envolvido, mas que a força principal não é Israel. Então a força principal por trás disso é a superpotência cibernética. Existe apenas uma, e essa é os Estados Unidos -- felizmente, felizmente. Pois de outro modo nossos problemas seriam ainda maiores.

CA: Obrigado por nos aterrorizar. Obrigado Ralph.

(Aplausos)

*Ralph Langner é um consultor alemão de segurança de sistemas que ganhou reconhecimento mundial por sua análise do malware Stuxnet.

Por quase dois anos, vírus 'Flame' roubou dados sem ser percebido

28/05/2012 - Por Altieres Rohr. Praga pode ser a mais sofisticada já encontrada, dizem especialistas. Maior número de vítimas está no Irã, alvo do vírus 'Stuxnet'. Pesquisadores de segurança comunicaram a descoberta de uma nova praga digital que pode ser a mais sofisticada já criada. Batizado de 'Flame', o código é capaz de roubar dados por meio da captura de teclas digitadas, de dispositivos Bluetooth, ligando um microfone no PC – se um estiver presente – e tirando capturas de telas automáticas.

A praga se destaca pela sua capacidade de se camuflar no sistema, driblar softwares de segurança e ter sido encontrada apenas em alguns poucos locais, principalmente no Irã.

A existência do vírus foi divulgada separadamente nesta segunda-feira (28) pelas fabricantes de antivírus Kaspersky Lab e McAfee, pelo Centro de Respostas a Incidentes de Segurança Nacional do Irã (Maher) e pelo Laboratório de Criptografia e Segurança de Sistemas (Crysis) da Universidade de Tecnologia e Economia de Budapeste, na Hungria.

Os laboratórios deram nomes diferentes para a praga: a Kaspersky chamou-a de "Flame", os pesquisadores iranianos de "Flamer" e os especialistas do Crysis de "Skywiper" – nome também adotado pela McAfee.

No entanto, as análises indicam que se trata do mesmo programa malicioso. O vírus é descrito como extenso, tendo cerca de 20MB de tamanho, e "pode levar vários anos para ser analisado", segundo a Kaspersky. A praga tem diversos "módulos", cada um deles com uma função específica, que pode ser o roubo de dados ou a contaminação de outros sistemas, que pode ocorrer por meio de drives USB e, possivelmente, por compartilhamentos de rede.

Um dos módulos "menores", segundo a McAfee, tem mais de 70 mil linhas de código.

O roubo de dados pode ocorrer por meio de capturas de tela (screenshots), ativadas só quando janelas específicas estão na tela – como uma conversa de mensagem instantânea ou programa de e-mail. A praga também consegue ativar um microfone ligado ao computador, gravar as conversas, compactá-las e enviar aos responsáveis que, segundo a Kaspersky, usam 80 endereços de internet diferentes para comandar a praga.

Ataque silencioso

A estimativa mais conservadora é a de que o Flame estaria ativo desde agosto de 2010 e, até hoje, não havia sido detectado por nenhum antivírus. As datas dos arquivos usados foram todas trocadas, indicando anos falsos, como 1993 ou 1995.

De acordo com o laboratório Crysis, há indícios de que o vírus estaria ativo já em 2007. Os alvos são bastante específicos – ou seja, não haveria interesse, por parte dos criadores do Flame, de disseminar a praga.

Para não ser detectado, o vírus identifica a presença de 100 softwares de segurança e muda seu comportamento para que o programa de proteção não suspeite de nenhum comportamento anormal. A praga também não se espalha sem antes receber um comando do servidor de controle e ainda não está claro como ela chegou até os sistemas infectados.

A sofisticação, o número restrito de alvos e a ausência de um interesse comercial claro indicam que o Flame teria sido patrocinado por um governo, de acordo com os especialistas, e seria, portanto, uma arma de ciberespionagem.

Irã é o mais atacado

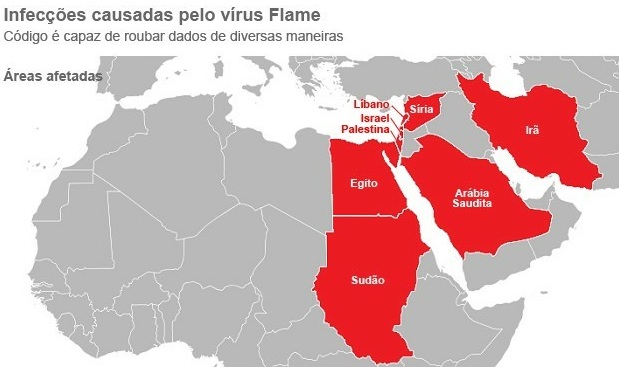

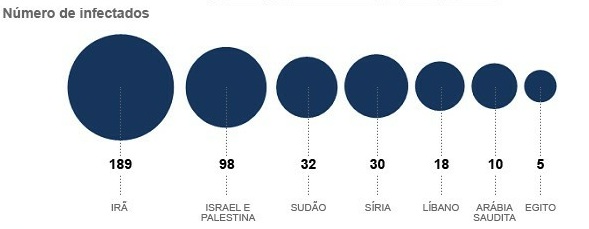

De acordo com dados da Kaspersky Lab, o vírus foi encontrado principalmente no Irã, com outros focos de infecção presentes em Israel, Sudão, Síria, Líbano, Arábia Saudita e Egito. O Irã é o mais atacado, com 189 ocorrências do vírus. No Egito, o menos atacado da lista da Kaspersky, foram 5 incidentes de contaminação.

O Irã também foi o alvo do Stuxnet, outro vírus conhecido por sua sofisticação e pela capacidade de sabotar usinas nucleares. No entanto, os especialistas não acreditam que exista qualquer relação entre o Flame e o Stuxnet. Não foi encontrada no Flame nenhuma capacidade de interferir com sistemas industriais.

De acordo com a Kaspersky, o Flame foi encontrado pela empresa quando especialistas tentavam descobrir informações sobre outra praga disseminada no Oriente Médio. O código, chamado de "Wiper", seria capaz de eliminar completamente todos os dados de um computador. Até o momento, porém, não há nenhuma ligação estabelecida entre o Wiper e o Flame/Skywiper e, segundo a Kaspersky, o Wiper ainda "é desconhecido".

Fonte: http://pt.wikipedia.org

http://pcworld.uol.com.br

http://adrenaline.uol.com.br

http://tecnologia.terra.com.br

http://www.tecnologia.com.pt

http://tempsreel.nouvelobs.com/

http://blog.brasilacademico.com

http://g1.globo.com