Nos últimos anos, o cabo USB-C tornou-se o padrão universal para carregar dispositivos e transferir dados. (2024) Sua versatilidade e velocidade são indiscutíveis, mas um estudo recente revelou um lado sombrio deste popular acessório: ele está se tornando a ferramenta favorita de hackers para invadir dispositivos e comprometer a segurança dos usuários.

O Perigo Oculto no Cabo USB-C

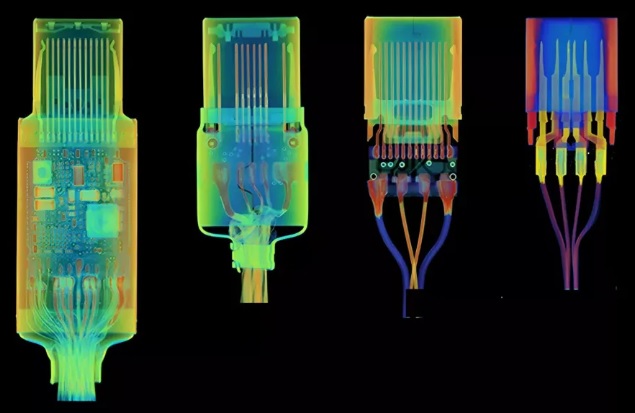

O USB-C foi projetado para simplificar a conexão entre dispositivos, (2024) eliminando a necessidade de diferentes tipos de cabos. Contudo, essa mesma conveniência também o torna um vetor atrativo para ataques cibernéticos. Hackers estão aproveitando a tecnologia embutida nesses cabos para esconder hardware malicioso, como microcontroladores e chips especializados, que podem roubar dados, instalar malwares ou mesmo assumir o controle total de um dispositivo.

Estes cabos maliciosos são conhecidos como “Cables of Doom” (“Cabos da Perdição”, em português) ou simplesmente cabos USB “fraudulentos”. À primeira vista, eles são indistinguíveis de cabos comuns, tornando quase impossível identificar um cabo adulterado sem ferramentas ou testes especializados.

Como Funciona o Ataque

O ataque com cabos USB-C maliciosos é engenhoso e devastador. Aqui está uma explicação detalhada de como ele ocorre:

Hardware Malicioso Embutido: Um chip malicioso é embutido no cabo, permitindo ao hacker interceptar dados ou enviar comandos ao dispositivo conectado.

Execução Automática: Assim que o cabo é conectado, ele pode executar automaticamente códigos maliciosos. Isso pode incluir instalar malwares, capturar senhas ou monitorar suas atividades online.

Controle Remoto: Alguns cabos contam com módulos Wi-Fi embutidos que permitem ao hacker acessar seu dispositivo de forma remota, mesmo após a desconexão física.

Roubo de Dados: O cabo pode transferir dados sensíveis, como documentos, fotos ou credenciais de acesso, para um servidor remoto controlado pelo hacker.

Quem Está em Risco?

Qualquer pessoa que utiliza dispositivos com entradas USB-C está potencialmente em risco. Os alvos mais comuns incluem:

Empresas e Executivos: Hackers podem usar cabos maliciosos para espionar empresas e roubar segredos comerciais.

Usuários Comuns: Até mesmo indivíduos podem ser vítimas, com hackers buscando acesso a informações bancárias ou identidades digitais.

Governos e Entidades Públicas: Instituições podem ser alvos de ataques sofisticados utilizando esses cabos.

Dicas de Proteção

A boa notícia é que existem maneiras de se proteger contra esse tipo de ameaça. Aqui estão algumas dicas essenciais:

Compre Cabos de Fontes Confiáveis: Evite comprar cabos de fornecedores desconhecidos ou sites de terceiros. Prefira marcas reconhecidas e estabelecidas no mercado.

Verifique a Procedência: Certifique-se de que o cabo possui selos de autenticidade e atenda aos padrões de segurança.

Utilize Cabos de Dados Apenas Quando Necessário: Para carregamento, use cabos que não transfiram dados. Existem cabos chamados “charge-only” que são úteis para evitar esse tipo de ataque.

Evite Compartilhar Cabos: Não empreste nem utilize cabos de terceiros, especialmente em espaços públicos como aeroportos ou cafés.

Inspecione Dispositivos Regularmente: Use ferramentas de segurança para identificar dispositivos suspeitos conectados ao seu sistema.

Fique Atento ao Comportamento do Dispositivo: Se seu dispositivo agir de forma estranha após conectar um cabo, desconecte-o imediatamente e procure assistência técnica.

Casos Reais

Em 2022, um pesquisador de segurança chamado MG demonstrou um cabo USB-C malicioso que podia roubar dados e acessar dispositivos remotamente. A demonstração foi um alerta global sobre os perigos ocultos em acessórios aparentemente inofensivos.

Outro caso famoso envolveu hackers que instalaram cabos maliciosos em estações de carregamento públicas, como aeroportos e shoppings. Esses cabos foram utilizados para instalar malwares em dispositivos de vítimas desavisadas.

O Futuro da Segurança USB-C

A indústria de tecnologia está ciente do problema e está trabalhando para melhorar a segurança dos dispositivos USB-C. Medidas como autenticação de hardware e inspeção em tempo real de conexões USB estão em desenvolvimento, mas até lá, a conscientização do usuário é a melhor defesa.

O cabo USB-C é uma ferramenta incrível, mas sua popularidade também atraiu a atenção de hackers mal-intencionados. A melhor forma de se proteger é estar informado e adotar práticas seguras ao utilizar esses dispositivos. Lembre-se: o cuidado com um simples cabo pode fazer toda a diferença para manter sua privacidade e segurança no mundo digital.