Tipos de Cavalo de Troia - Key logger (que significa registrador do teclado em inglês) - é um programa de computador do tipo spyware cuja finalidade é monitorar tudo o que a vítima digita, a fim de descobrir suas senhas de banco, números de cartão de crédito e afins. Muitos casos de phishing, assim como outros tipos de fraudes virtuais, se baseiam no uso de algum tipo de keylogger, instalado no computador sem o conhecimento da vítima, que captura dados sensiveis e os envia a um hacker que depois os utiliza para fraudes. Existem softwares apropriados para se defender deste tipo de ameaça. É sempre oportuno que um computador conectado à internet seja protegido através de um software "AntiSpyware" de um "Firewall" e de um "AntiVirus".

Tipos de Cavalo de Troia - Key logger (que significa registrador do teclado em inglês) - é um programa de computador do tipo spyware cuja finalidade é monitorar tudo o que a vítima digita, a fim de descobrir suas senhas de banco, números de cartão de crédito e afins. Muitos casos de phishing, assim como outros tipos de fraudes virtuais, se baseiam no uso de algum tipo de keylogger, instalado no computador sem o conhecimento da vítima, que captura dados sensiveis e os envia a um hacker que depois os utiliza para fraudes. Existem softwares apropriados para se defender deste tipo de ameaça. É sempre oportuno que um computador conectado à internet seja protegido através de um software "AntiSpyware" de um "Firewall" e de um "AntiVirus".

Para evitar a contaminação por KEYLOGGERS utilize um bom Antivirus e um bom AntiSpyware, ambos atualizados e residentes em memória (proteção em tempo real). Uma Firewall é fortemente recomendada.

Backdoor (também conhecido por Porta dos fundos) - é uma falha de segurança que pode existir em um programa de computador ou sistema operacional, que pode permitir a invasão do sistema por um cracker para que ele possa obter um total controle da máquina. Muitos crackers utilizam-se de um Backdoor para instalar vírus de computador ou outros programas maliciosos, conhecidos como malware.

Em geral, referindo-se a um Backdoor, trata-se de um Backdoor que possa ser explorado através da Internet, mas o termo pode ser usado de forma mais ampla para designar formas furtivas de se obter informações privilegiadas em sistemas de todo tipo. Por exemplo: o Clipper Chip, dispositivo de criptografia do Governo Estados Unidos, possui um Backdoor embutido pelo próprio Governo que permite recuperar as informações codificadas anteriormente com o dispositivo.

Existem casos em que, teoricamente, o programa de computador pode conter um Backdoor implementado no momento em que ele foi compilado. Geralmente esse recurso é interessante quando um software deve realizar operações de atualização ou validação, mas essa é uma técnica já defasada, pois os programadores preferem utilizar protocolos de rede do sistema operacional(como o SSH ou o Telnet, embora eles também utilizem os tradicionais protocolos TCP/IP, UDP ou ainda o FTP).

Proteção

A proteção mais comum contra Backdoors em computadores pessoais é o uso de firewall e de IDS. De modo geral, Backdoors que atuam através da internet podem ser facilmente detectados pelo sistema IDS ou impedidos de atuar pelo firewall.

Utilização de Backdoors por Cavalos de Tróia

Os cavalos de tróia batizados como Backdoors (por usar portas para entrar em computadores alheios) são muito comuns na Internet. Normalmente eles utilizam as portas 666, 888, 3333, entre outras, para que seu usuário tenha acesso ao computador da vítima. Os cavalos de tróia do tipo backdoor ainda são divididos por suas funções:

Função de espião: esse tipo de backdoor faz uma troca de informações através da porta que ele abre para seu usuário poder visualizar arquivos da vítima, ver imagens pela webcam (ativando-a sem o conhecimento da vítima), ligar o microfone, abrir e fechar o drive de cd/dvd-rom, blu-ray, entre outros.

É também chamada "backdoor", no poker, a uma draw, que necessita de duas cartas seguidas para ser completa.

São conhecidos como RAT (Remote Administrator Tool).

Hijackers

Hijackers são programas ou scripts que "sequestram" navegadores de Internet. Quando isso ocorre, o hijacker altera a página inicial do browser e impede o usuário de mudá-la, exibe propagandas em pop-ups ou janelas novas, instala barras de ferramentas no navegador e podem impedir acesso a determinados sites (como sites de software antivírus, por exemplo).

Vírus no Orkut

Em torno de 2006 e 2007 houve muitas ocorrências de vírus no Orkut que é capaz de enviar scraps (recados) automaticamente para todos os contatos da vítima na rede social, além de roubar senhas e contas bancárias de um micro infectado através da captura de teclas e cliques. Apesar de que aqueles que receberem o recado precisam clicar em um link para se infectar, a relação de confiança existente entre os amigos aumenta muito a possibilidade de o usuário clicar sem desconfiar de que o link leva para um worm. Ao clicar no link, um arquivo bem pequeno é baixado para o computador do usuário. Ele se encarrega de baixar e instalar o restante das partes da praga, que enviará a mensagem para todos os contatos do Orkut. Além de simplesmente se espalhar usando a rede do Orkut, o vírus também rouba senhas de banco, em outras palavras, é um clássico Banker.

Estado Zumbi

O estado zumbi em um computador ocorre quando é infectado e está sendo controlado por terceiros. Podem usá-lo para disseminar, vírus, keyloggers, e procedimentos invasivos em geral. Usualmente esta situação ocorre pelo fato da máquina estar com seu Firewall e ou Sistema Operacional desatualizados. Segundo estudos na área, um computador que está na internet nessas condições tem quase 50% de chance de se tornar uma máquina zumbi, que dependendo de quem está controlando, quase sempre com fins criminosos, como acontece vez ou outra, quando crackers são presos por formar exércitos zumbis para roubar dinheiro das contas correntes e extorquir.

Vírus de Macro

Os vírus de macro (ou macro vírus) vinculam suas macros a modelos de documentos gabaritos e a outros arquivos de modo que, quando um aplicativo carrega o arquivo e executa as instruções nele contidas, as primeiras instruções executadas serão as do vírus.

Vírus de macro são parecidos com outros vírus em vários aspectos: são códigos escritos para que, sob certas condições, este código se "reproduza", fazendo uma cópia dele mesmo. Como outros vírus, eles podem ser escritos para causar danos, apresentar uma mensagem ou fazer qualquer coisa que um programa possa fazer.

Resumindo,virus de macro infecta os arquivos do Microsoft Office (.doc - word, .xls - excel, .ppt - power point, .mdb - access.)

Novos meios

Muito se fala de prevenção contra vírus de computador em computadores pessoais, o famoso PC, mas pouca gente sabe que com a evolução, aparelhos que tem acesso à internet, como muitos tipos de telefones celulares, handhelds, VOIP, etc podem estar atacando e prejudicando a performance dos aparelhos em questão. Por enquanto são casos isolados, mas o temor entre especialistas em segurança digital é que com a propagação de uma imensa quantidade de aparelhos com acesso à internet, hackers e crackers irão se interessar cada vez mais por atacar esses novos meios de acesso a web. Também se viu recentemente que vírus podem chegar em produtos eletrônicos defeituosos, como aconteceu recentemente com iPODS da Apple, que trazia um "inofensivo" vírus (qualquer antivírus o elimina, antes que ele elimine alguns arquivos contidos no iPOD), nessas situações, avisar o fabricante é essencial para evitar danos muito grandes

SPLOG

Existem também o falso blog, ou splog, que nada é mais do que um blog em que na realidade de propaganda, quase sempre, isso é geralmente para alavancar as vendas de algum produto, raramente faz algum mal, mas pode conter links que podem ser perigosos.

Detectando, prevenindo e combatendo os vírus

Nada pode garantir a segurança total de um computador. Entretanto, você pode melhorar a segurança dele e diminuir a probabilidade de ser infectado.

Remover um vírus de um sistema sem a ajuda das ferramentas necessárias é uma tarefa complicada até mesmo para um profissional. Alguns vírus e outros programas maliciosos (incluindo o spyware) estão programados para re-infectar o computador mesmo depois de detectados e removidos.

Atualizar o computador periodicamente é uma ação preventiva contra os vírus. Além dessa opção, existem algumas empresas que fornecem ferramentas não gratuitas, que ajudam na detecção, prevenção e remoção permanente dos vírus.

Para os usuários do sistema operacional (OS) Windows, abaixo segue a lista de alguns sites que ajudam no combate contra os vírus. (todos em inglês)

Antivírus

Os antivírus são programas desenvolvidos por empresas de segurança, com o objetivo de detectar e eliminar vírus encontrados no computador. Os antivírus possuem uma base de dados contendo as assinaturas dos vírus de que podem eliminar. Desta forma, somente após a atualização de seu banco de dados, os vírus recém-descobertos podem ser detectados.

Alguns antivírus dispõem da tecnologia heurística, que é uma forma de detectar a ação de um vírus ainda desconhecido através de sua ação no sistema do usuário. A Panda Software criou um serviço de heurística que foi muito popular, porque detectou 98.92% dos vírus desconhecidos (não na sua base de dados) em um teste. Agora, as pessoas com esta heurística podem ficar 98.92% mais descansadas!

Hoje em dia os Antivírus podem ter "Proteção em Tempo Real" que detecta os códigos maliciosos desde que você inicie o computador até que o desligue. Esta tecnologia torna mais fácil de o utilizador ficar protegido.

Personal Firewall

Os firewall's pessoais são programas desenvolvidos por empresas de software com o objetivo de evitar que o computador pessoal seja vítima de ataques maliciosos (ou os "Blended Threats" - codigos maliciosos que se espalham pela Internet sem que o utilizador do computador que infecta/está a infectar saiba) e os ataques de programas espiões. Falando da sua função relacionada com os vírus, este programa vigia as "portas" (as portas TCP/IP são os meios de comunicação, associado a um determinado aplicativo, que deixam trafegar a informação do computador para a rede), de maneira a impedir que os vírus ataquem num determinado protocolo. Assim, se instalar um firewall pessoal em seu computador, o usuário está protegido contra ataques de muitos vírus, evitando que eles tenham acesso ao seu computador e a seus arquivos! O firewall também protege de ataques de cracker's (pessoas que pretendem invadir o seu sistema ), porque ao vigiar o tráfego das portas dos protocolos, conseguem detectar tentativas de intrusões no seu sistema por um computador remoto.

Antiespiões (antispywares)

Um anti-spyware é um software indicado para eliminar os espiões (spywares), ou, quando pouco, detectá-los e, se possível, inativá-los, enviando-os a quarentena. Tal como os antivírus, necessitam ter sua base de dados atualizada constantemente.

Os anti-spywares costumam vigiar certas entradas no registro do Windows para detectar tentativas de infecção, mas eventualmente não conseguem identificar o que está tentando alterar o registro - podendo ser mesmo um spyware ou de fato um vírus.

Engenharia social

Embora se tenha dado um grande avanço no sentido de se tornar sistemas computacionais cada vez mais seguros, isso pode de nada valer frente as engenharia social, que são técnicas de convencer o usuário a entregar dados como senhas bancárias, número do cartão de crédito, dados financeiros em geral, seja numa conversa informal e despreocupada em uma sala de bate papo, em um messenger, onde geralmente costumam ocorrer tais atos, e até mesmo pessoalmente.

Por isso, NUNCA se deve fornecer qualquer tipo de senha de qualquer espécie, pois a porta de entrada para a perda de informações, espionagem, furto de dinheiro em uma conta bancária e detalhes pessoais podem cair na mãos de pessoas desconhecidas que não se sabe que tipo de destino podem dar a essas informações. Atualmente, são obtidos dados dessa espécie e dados mais específicos também (tipo senhas de redes de computadores de empresas, localização de back door, etc.).

A engenharia Social, não possui o menor vínculo com o hacking, são técnicas totalmente diferentes uma da outra. "O Engenheiro Social prevê a suspeita e a resistência, e ele está sempre preparado para transformar a desconfiança em confiança. Um bom Engenheiro planeja o seu ataque como um jogo de xadrez.

Dinheiro em forma de bits

Com tantos crackers obtendo senhas ao redor do mundo, é inevitável a criação de vínculos entre eles, que passam a usar dados roubados como moeda de troca. Hoje os dados de acesso dos usuários são comercializados por verdadeiras quadrilhas online. É comum encontrar mensagens do tipo "Tenho a senha de 100 contas bancárias do banco X, quem dá mais por elas?" em diversos fóruns especializados. Um verdadeiro mercado negro se forma em salas de bate-papo clandestinas, onde essas negociatas são realizadas entre um verdadeiro oceano de códigos, siglas e abreviaturas - um prato cheio para os cyberladrões. De posse de dados de acesso a contas bancárias, os criminosos virtuais conseguem realizar fraudes e transferências ilegais de dinheiro com grande facilidade. Há um golpe também conhecido onde os ladrões realizam pagamentos de contas de terceiros online utilizando contas correntes roubadas. Mas as contas bancárias não são os únicos alvos: contas de acesso em comunidades virtuais também são utilizadas em fraudes e para plantar mensagens com links para download de vírus e trojans.

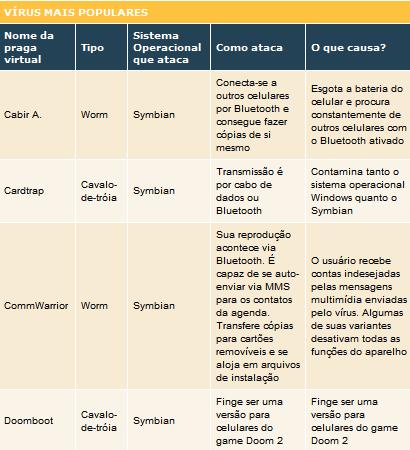

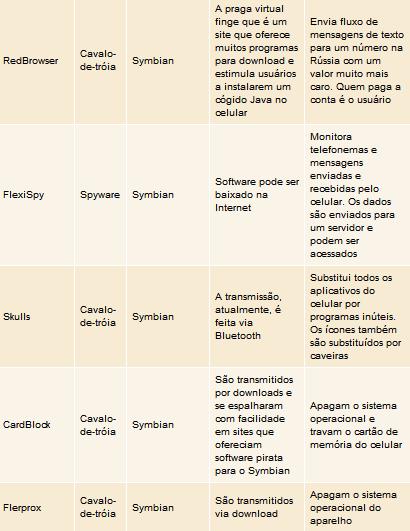

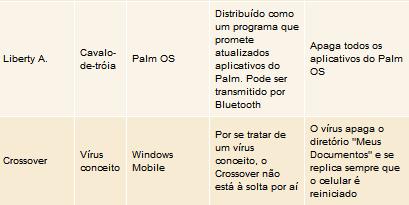

Virus para celular

Com o desenvolvimento de novas ferramentas para os celulares, tais como Bluetooth e mensagens animadas, o número de infecções está aumentando a cada dia.

Segundo o site UOL TECNOLOGIA, hoje, já são contabilizados 362 tipos de vírus. A maioria deles (80%) são cavalos-de-tróia. Spams e spywares, ao contrário do que se possa imaginar, são minoria.

A bateria do celular está durando menos do que o previsto pelo fabricante, mesmo quando você não fica horas pendurado nele? De vez em quando, aparecem algumas mensagens multimídia esquisitas, o aparelho fica desconfigurado e tentando se conectar via Bluetooth com outros celulares?

Fique alerta!

Antivírus já é software padrão em qualquer computador, mas no celular ainda é raridade. Quantas pessoas você conhece que têm um instalado no aparelho? Com a crescente popularização da troca de arquivos por Bluetooth e MMS, é preciso começar a pensar seriamente em baixar um defensor contra pragas.

Para garantir a segurança de seu telefone, o primeiro passo é evitar ser contaminado. Aceitar conexões de pessoas desconhecidas por Bluetooth ou arquivos estranhos por MMS, como nos e-mails, é baixar a guarda. Mas, além disso, você deve fazer varreduras constantes para detectar algum vírus que tenha passado despercebido.

As grandes empresas de antivírus já estão trabalhando neste novo nicho.

Seu celular anda meio maluco? Cuidado, ele pode estar com vírus

2008 - A bateria do celular está durando menos do que o previsto pelo fabricante, mesmo quando você não fica horas pendurado nele? De vez em quando, aparecem algumas mensagens multimídia esquisitas, o aparelho fica desconfigurado e tentando se conectar via Bluetooth com outros celulares?

Se você respondeu "sim" para algumas das perguntas acima, é melhor tomar cuidado. Seu celular pode estar com vírus.

Mesmo se você respondeu "não", fique esperto. Desde 2004 —quando o primeiro vírus para celular foi descoberto— até o ano passado, o número de pragas para celulares cresceu mais de 1.000%, segundo a empresa de segurança F-Secure. O seu aparelho pode ser o próximo a ser contaminado.

Hoje, já são contabilizados 362 tipos de vírus. A maioria deles (80%) são cavalos-de-tróia. Spams e spywares, ao contrário do que se possa imaginar, são minoria (4%). Na mira das pragas, estão os celulares com tecnologia Bluetooth —responsável por 70% das contaminações— e as mensagens multimídia (MMS).

Então, antes de sair por aí colocando a culpa na operadora, no fabricante do aparelho ou na tecnologia pelas maluquices do seu celular, confira se o seu aparelho foi infectado e aproveite as dicas para manter o seu celular livre de pragas.

Mensagens multimídia e Bluetooth são portas de entrada para vírus no celular

2008 - Em outubro passado, o estudante de jornalismo Bruno Dias ficou assustado ao tentar transmitir uma foto para o celular de um amigo via Bluetooth —tecnologia sem fio para a transmissão de dados — em uma padaria no Brooklin, bairro da região sul da capital paulista.

No momento em que os dois celulares seriam pareados para a troca da foto, Bruno recebeu um pedido para conectar o seu Nokia E62 com um outro celular, que não era o do seu amigo.

"Nessa hora, até achei que fosse alguma campanha publicitária, daquelas de mobile marketing. Mas, como o nome que aparecia no visor era uma combinação de letras bastante estranhas, resolvi não aceitar", conta o estudante.

Depois de recusar a conexão, a tentativa de acessar o celular de Dias foi feita outras quatro vezes.

Até hoje, o estudante não sabe se o que aconteceu foi mesmo uma tentativa de ataque ou apenas um celular perdido por aí, com o Bluetooth ativado, tentando se conectar. Na dúvida, preferiu não arriscar. E fez certo.

Cerca de 70% das contaminações de vírus em celulares são feitas por Bluetooth. Uma mensagem pedindo autorização para "conversar" com o seu aparelho é enviada e, no lugar daquele videozinho do último ensaio da Playboy, chega um vírus.

Mas não adianta pensar: "meu celular não tem Bluetooth, então, estou protegido". Existem outras formas de contaminação, como as mensagens multimídias (MMS) e os downloads e instalações suspeitas. Apesar de não serem tão comuns, essas formas de contaminação podem atingir um número maior de aparelhos.

De todos os 362 malwares contabilizados até hoje —de acordo com a última pesquisa da F-Secure— 97% deles contaminaram celulares cujo sistema operacional é o Symbian. O número é exorbitante, mas não deve assustar.

O índice é alto porque a maioria dos aparelhos, principalmente os da Nokia, vem com o sistema operacional. "É o mesmo que se assustar com a proporção de vírus para Windows e para Linux. O número de ataques ao sistema da Microsoft é maior porque, até agora, ele é o mais usado", explica Gabriel Menegatti, diretor da F-Secure, empresa de segurança.

Vírus de PC no celular?

Ainda não se tem notícias de que pragas virtuais de computadores passem para o celular, apenas alguns vírus-conceito (desenvolvidos para estudo). Isso acontece porque os sistemas operacionais de cada um deles são diferentes (Windows e Symbian, por exemplo), o que torna mais difícil criar um vírus compatível.

Como sei se fui infectado?

Se a praga virtual for um vírus de auto-promoção, será fácil perceber que o seu celular foi infectado. O celular ficará desconfigurado ou a bateria descarregará rapidamente. Nesse caso, instale ou ative o antivírus.

Saiba mais sobre antivírus para celular

Mas, e se o vírus for um silencioso espião? O jeito é manter uma checagem rotineira, principalmente se, nos últimos dias, você abriu mensagens MMS suspeitas, acessou sites não confiáveis ou pareou o seu celular com algum aparelho desconhecido.

Virus no Paquistão

Em abril de 2007, paquistaneses entraram em pânico quando receberam em seus celulares uma mensagem que dizia que eles podiam morrer se um vírus mortal chegasse aos seus aparelhos.

A brincadeira foi levada tão a sério que mesquitas da maior cidade do país, Karachi, diziam que muitas pessoas estavam morrendo e que tudo era resultado da "fúria divina". Os contact centers das operadoras ficaram congestionados.

Bateria que acaba inesperadamente: seu celular pode estar infectado

2008 - Os tipos e efeitos dos vírus para celular ainda não são tantos quanto os das pragas para PC. Existem aqueles que apenas fazem uma "graça" —acabam com a bateria ou desconfiguram o aparelho— mas há também os vírus que roubam dados da agenda e informações financeiras ou ainda monitoram o uso do telefone.

De acordo com Gabriel Menegatti, diretor da empresa de segurança F-Secure, os 362 malwares para celular catalogados em 2007 podem ser divididos em três tipos:

Vírus de auto-promoção do autor: São pragas criadas por hackers fanfarrões que gostam de mostrar até onde conseguem desconfigurar os aparelhos contaminados. Por exemplo, descarregar a bateria, enviar mensagens, mudar a aparência do aparelho. O primeiro vírus descoberto no mundo, o Cabir, fazia exatamente essas peraltices.

Vírus silenciosos: São os mais comuns atualmente. Essas pragas atacam na surdina —muitas vezes o usuário nem percebe que o seu celular está contaminado— e são criadas para obter informações privilegiadas, como agenda de telefone. Por conta desse tipo de vírus, é difícil contabilizar o número de aparelhos infectados no mundo.

Vírus espiões (mobile spyware): A meta desse tipo de vírus é espionar o que você anda fazendo no celular. Eles podem gravar chamadas recebidas e feitas ou mensagens enviadas. O primeiro espião móvel foi descoberto em 2006 e se chama Flexispy.A. O programa é capaz de capturar informações sobre todas as ligações e mensagens feitas e recebidas no celular. O mais interessante é que esse spyware foi desenvolvido por uma empresa como uma solução para descobrir traições. Trata-se de um spyware comercial, que deve ser instalado no celular da vítima (e custa quase US$ 50).

Embora essas sejam as três categorias de vírus conhecidas, Menegatti diz que ataques personalizados também foram observados. "O hacker desenvolve uma praga específica para um celular, geralmente de executivos, para roubar os seus dados", conta o diretor.

Ele ainda mostra uma nova onda que está por vir: "Com a popularização das transações financeiras via celular, o phishing [golpe virtual que tenta iludir o usuário] é esperado". Mas sem pânico: no Brasil, os ataques a celular (em qualquer das modalidades) ainda é pequeno.

Atenção ao Bluetooth e antivírus atualizado ajudam a proteger o celular

Ficar atento a mensagens de e-mail, sites suspeitos e manter um antivírus bom e atualizado é receita antiga para quem quer proteger o PC. Mas e quando o assunto é defender os dados do celular? Fique tranqüilo: a receita é praticamente a mesma.

Segundo as empresas de segurança, o cuidado deve ser redobrado com os celulares que possuem conexão Bluetooth e mensagens multimídia (MMS), já que essas são as duas principais formas de contágio.

Assim, a dica mais importante para quem quer defender o aparelho do roubo de dados e dos hackers é manter sempre o Bluetooth ou a conexão Wi-Fi desativados.

De acordo com Gabriel Menegatti, diretor da empresa de segurança F-Secure, a maior parte das transmissões de vírus entre celulares acontece via conexão sem fio. "Com o Bluetooth ativado, o aparelho está suscetível a receber qualquer tipo de informação, de propaganda a vírus. E, nem sempre, é possível cancelar a transmissão", diz o diretor. O melhor, então, é só ativá-lo na hora de trocar arquivos com pessoas conhecidas.

Vença a curiosidade

Outra forma comum de transmissão é via mensagens multimídia (MMS). Nesse caso, a dica é vencer a curiosidade e apagar mensagens suspeitas sem sequer abri-las. As pragas vêm anexadas a fotos ou vídeos, da mesma maneira que os e-mails maliciosos infectam o computador.

E como o objetivo de muitas das pragas virtuais é roubar dados na surdina (nem sempre é possível detectar um vírus no celular), a instalação do antivírus é muito importante.

Hoje, as grandes empresas de segurança já disponibilizam versões dos programas de proteção para o celular. E alguns aparelhos já saem com antivírus de fábrica, como alguns modelos da Nokia. O importante é manter o software atualizado sempre e não se esquecer de fazer uma varredura no sistema regularmente.

Saiba mais sobre antivírus para celular

Para quem vai comprar um aparelho usado, é importante restaurar as configurações de fábrica antes de inserir os seus dados no celular (como a agenda). Na maioria dos aparelhos, essa opção aparece como "Restaurar configuração de fábrica", "Restaurar Configuração Original" ou "Master Reset".

Atenção na navegação pela Internet e nos downloads de arquivos suspeitos também não podem faltar na cartilha para proteger o aparelho.

Antivírus no celular elimina as pragras

2008 - Antivírus já é software padrão em qualquer computador, mas no celular ainda é raridade. Quantas pessoas você conhece que têm um instalado no aparelho? Com a crescente popularização da troca de arquivos por Bluetooth e MMS, é preciso começar a pensar seriamente em baixar um defensor contra pragas.

Para garantir a segurança de seu telefone, o primeiro passo é evitar ser contaminado. Aceitar conexões de pessoas desconhecidas por Bluetooth ou arquivos estranhos por MMS, como nos e-mails, é baixar a guarda. Mas, além disso, você deve fazer varreduras constantes para detectar algum vírus que tenha passado despercebido.

As grandes empresas de antivírus já estão trabalhando neste novo nicho. A Symantec, por exemplo, desenvolveu sistemas de segurança para as plataformas Windows Mobile e Symbian voltados especialmente para empresas. A McAfee também tem um software com proteção em tempo real para aparelhos baseados na tecnologia da Microsoft.

A AVG, a F-Secure e a Kaspersky também possuem versões de teste de seus antivírus, que podem ser baixados da Internet e instalados em celulares com estas plataformas. Para smartphones com Palm OS, é possível usar o JSJ Antivírus.

O procedimento, em geral, é simples. Basta instalar o programa no aparelho, fazer uma atualização pela sincronia com o computador ou por conexão wireless e realizar a busca e eliminação de pragas.

Se o seu antivírus encontrar um malware, mas não conseguir eliminá-lo, ainda é possível desinstalá-lo. No site da F-Secure, você pode buscar pelo nome do vírus e, então, encontrará uma ferramenta de desinfecção específica para aquele vírus ou um passo-a-passo com a desinstalação manual.

Com a crescente contaminação, é sempre bom checar com periodicidade se não há nenhum intruso no seu celular.

Primeiro vírus para celular é de 2004 e vem das Filipinas

2008 - O primeiro vírus para celular do mundo foi descoberto em 2004, nas Filipinas. Batizado de Cabir, a praga foi criada para infectar aparelhos que utilizavam o sistema operacional Symbian (hoje, presente em mais de 70% dos celulares).

O objetivo do Cabir, que é disseminado por Bluetooth, é descarregar toda a bateria dos celulares infectados. Em aparelhos contaminados pelo vírus, uma mensagem característica, com a palavra "Caribe" aparece no visor e se repete sempre que o equipamento é ligado.

Até hoje, não se sabe ao certo quem é o pai das pragas móveis. Os indícios apontam para um grupo de hackers chamado 29A (número hexadecimal para "666"). O objetivo desses hackers era desenvolver o chamado "vírus-conceito", ou seja, queriam provar que é possível infectar aparelhos móveis, mas sem o intuito de propagá-lo.

Hoje, três anos após a criação do Cabir, 35 variantes do vírus já foram detectadas.

Brasileiro aproveita a onda

No mesmo ano em que o Cabir foi descoberto, o brasileiro Marcos Velasco, hoje especialista em malware e dono de uma empresa de segurança, decidiu aprimorar o poder dos vírus para telefones móveis.

Criou, então, o Lasco (também conhecido como Lasco A. ou Symbos_Vlasco.A), vírus de auto-instalação para Symbian, com código aberto e transmitido por Bluetooth. A praga de Velasco também podia ser transmitida pelo computador e descarregava a bateria do celular.

Em entrevista por e-mail para o UOL Tecnologia, Velasco explica que seu objetivo foi mostrar que vírus poderosos para celulares eram, sim, possíveis. "Fui o primeiro brasileiro a demonstrar a técnica de como um vírus pode atacar um celular. Queria mesmo era estudar o assunto, não propagar o vírus", diz.

Entenda os termos usados no problema dos vírus por celular

Saiba o que significam as principais palavras usadas quando se fala em vírus para celular:

Bluetooth: tecnologia de troca de dados entre aparelhos por ondas de rádio frequência de baixo alcance (até 100 metros).

MMS: Serviço de mensagens multimídia, permite enviar fotos e vídeos pelo celular.

Malware: termo genérico para se referir a softwares maliciosos.

Vírus: código de computador que acompanha programas e arquivos e tem como objetivo infectar o computador e espalhar-se por outros PCs. Pode danificar hardware, software ou informações.

Vírus-conceito: vírus criado para estudo e não para contaminação.

Worm: semelhante ao vírus, cria cópias de si mesmo, mas não precisa de um programa para ser disseminado, ele se auto-propaga de um computador para outro. Por exemplo, ele pode enviar cópias de si mesmo para todo seu catálogo de e-mails.

Cavalo-de-tróia (Trojan): programa que finge ser uma aplicação útil, entra no computador e pode liberar portas para possíveis invasões.

Spam: mensagens recebidas sem serem solicitadas, geralmente com fins publicitários.

Phishing ou Scam: fraude que consiste em capturar informações importantes do usuário, como senhas e números de cartão de crédito, ao se passar por pessoas ou empresas confiáveis.

Spyware: programa que recolhe informações do usuário, como navegação na Internet, com finalidade comercial sem o seu conhecimento. Pode também abrir pop-ups e abrir páginas sem seu consentimento.

Virus mais populares

Fonte: http://informatica.terra.com.br/interna/0,,OI118204-EI559,00.html

VIRINFO

http://www.edumedeiros.com/informatica/virus/verdades_e_mentiras_sobre_virus.php

http://pt.wikipedia.org/wiki/V%C3%ADrus_de_computador

http://www.dicasdeinformatica.net/2008/01/virus-para-celular.html

http://tecnologia.uol.com.br/