Relatório mostra relação entre pornografia e malwares na web - 07/04/2011 - No relatório anual de segurança na internet, a Symantec mostrou que 93% dos ataques a computadores são provenientes de sites da rede e que o risco é muito maior para quem procura por pornografia. O Relatório de Ameaças à Segurança na Internet de 2010 (disponível no link goo.gl/aF0ZA) apresenta números com relação à segurança de softwares, sites e redes durante o ano de 2010. Do total de ataques provenientes da internet, 49% deles são feitos por meio de sites pornográficos. Os números mostram também que os responsáveis por ataques estão bem atualizados, visto que têm dado especial atenção a redes sociais e a smartphones. No início de março, o Google já havia ...

Relatório mostra relação entre pornografia e malwares na web - 07/04/2011 - No relatório anual de segurança na internet, a Symantec mostrou que 93% dos ataques a computadores são provenientes de sites da rede e que o risco é muito maior para quem procura por pornografia. O Relatório de Ameaças à Segurança na Internet de 2010 (disponível no link goo.gl/aF0ZA) apresenta números com relação à segurança de softwares, sites e redes durante o ano de 2010. Do total de ataques provenientes da internet, 49% deles são feitos por meio de sites pornográficos. Os números mostram também que os responsáveis por ataques estão bem atualizados, visto que têm dado especial atenção a redes sociais e a smartphones. No início de março, o Google já havia ...

O EGO é um interessante semi-submarino que te levará a um passeio a mar aberto movido a motor elétrico. Mas este “semi” quer dizer que você não chegará às profundezas do oceano para encontrar tesouros perdidos ou caçar lulas colossais, mas sim, que você terá um cockpit que fica abaixo da superfície do mar para ter uma boa vista subaquática! Este veículo atinge uma velocidade de 5 nós, e sua bateria oferece uma autonomia de até 4 horas de viagem com uma carga completa (que dura de 6 a 10 horas para recarregar), contando ainda com um display LCD para monitoramento do sistema e da bateria, além de conter 2 rádios VHF, profundímetro digital, pedais, bússola e relógio.

O EGO é um interessante semi-submarino que te levará a um passeio a mar aberto movido a motor elétrico. Mas este “semi” quer dizer que você não chegará às profundezas do oceano para encontrar tesouros perdidos ou caçar lulas colossais, mas sim, que você terá um cockpit que fica abaixo da superfície do mar para ter uma boa vista subaquática! Este veículo atinge uma velocidade de 5 nós, e sua bateria oferece uma autonomia de até 4 horas de viagem com uma carga completa (que dura de 6 a 10 horas para recarregar), contando ainda com um display LCD para monitoramento do sistema e da bateria, além de conter 2 rádios VHF, profundímetro digital, pedais, bússola e relógio.

2009 - Desde os tempos mais antigos, o ser humano procura, nos sonhos, respostas para as questões de sua vida. Os pesquisadores modernos desenvolveram uma série de técnicas para tentar entender os sonhos e, com isso, controlá-los. Sonhos criativos, sonhos lúcidos, sonhos controlados, sonhos planejados, sonhos incubados. São muitos títulos para indicar praticamente a mesma coisa, o mesmo objetivo. Dependendo do especialista que se manifesta a respeito, novas definições são elaboradas, mas a idéia central é sempre a mesma: descobrir a maneira mais adequada de fazer uso dos sonhos. Psicólogos e estudiosos do mundo inteiro têm usado conhecimentos obtidos ao longo de toda a história humana para tentar compreender esse fenômeno, que se apresenta como um dos grandes mistérios da vida.

2009 - Desde os tempos mais antigos, o ser humano procura, nos sonhos, respostas para as questões de sua vida. Os pesquisadores modernos desenvolveram uma série de técnicas para tentar entender os sonhos e, com isso, controlá-los. Sonhos criativos, sonhos lúcidos, sonhos controlados, sonhos planejados, sonhos incubados. São muitos títulos para indicar praticamente a mesma coisa, o mesmo objetivo. Dependendo do especialista que se manifesta a respeito, novas definições são elaboradas, mas a idéia central é sempre a mesma: descobrir a maneira mais adequada de fazer uso dos sonhos. Psicólogos e estudiosos do mundo inteiro têm usado conhecimentos obtidos ao longo de toda a história humana para tentar compreender esse fenômeno, que se apresenta como um dos grandes mistérios da vida.

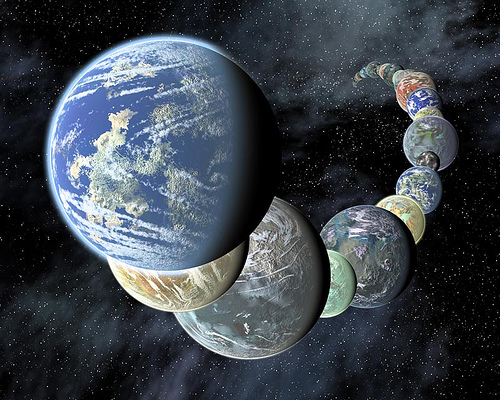

22/03/2011 - De acordo com o space.com, um novo estudo aponta que, aproximadamente de 1 em cada 37 até 1 em cada 70 estrelas similares ao sol podem abrigar um planeta similar à Terra. Estes achados indicam que bilhões de planetas como a Terra possam existir em nossa galáxia. Os novos cálculos são baseados em dados do telescópio espacial Kepler, o qual espantou o mundo fevereiro passado, quando revelou mais de 1.200 mundos alienígenas, inclusive ...

22/03/2011 - De acordo com o space.com, um novo estudo aponta que, aproximadamente de 1 em cada 37 até 1 em cada 70 estrelas similares ao sol podem abrigar um planeta similar à Terra. Estes achados indicam que bilhões de planetas como a Terra possam existir em nossa galáxia. Os novos cálculos são baseados em dados do telescópio espacial Kepler, o qual espantou o mundo fevereiro passado, quando revelou mais de 1.200 mundos alienígenas, inclusive ...